[복지부]의료기관 사이버공격 유형에 대한 심층 분석보고서(의료기관 악성코드 탐지서비스)

페이지 정보

작성자 작성일21-04-07 09:48 조회4,892회 댓글0건짧은 주소

-

짧은주소 :

https://www.suwonma.com/b/hs0201/1423

주소복사

짧은주소 :

https://www.suwonma.com/b/hs0201/1423

주소복사

첨부파일

-

별첨_1_원격데스크톱RDP_터널링_공격_분석_및_대응방안요약서.pdf

(511.8K)

4회 다운로드

DATE : 2021-04-07 09:48:06

별첨_1_원격데스크톱RDP_터널링_공격_분석_및_대응방안요약서.pdf

(511.8K)

4회 다운로드

DATE : 2021-04-07 09:48:06

-

별첨_2_원격데스크톱RDP_터널링_공격_분석_및_대응방안전체본.pdf

(1.6M)

4회 다운로드

DATE : 2021-04-07 09:48:06

별첨_2_원격데스크톱RDP_터널링_공격_분석_및_대응방안전체본.pdf

(1.6M)

4회 다운로드

DATE : 2021-04-07 09:48:06

관련링크

본문

[복지부]의료기관 사이버공격 유형에 대한 심층 분석보고서(의료기관 악성코드 탐지서비스)

- 민간 의료기관의 사이버공격 대응 능력 강화 추진 !

- 의료기관 대상 사이버공격 유형에 대한 심층 분석보고서 발간(분기별) 추진

□ 보건복지부(장관 권덕철)와 한국사회보장정보원(원장 임희택)은 민간 의료기관의 사이버 공격 대응 능력 강화를 위해 “주요 공격 방법의 심층 분석 및 대응 방법”에 대한 심층 분석보고서를 분기별로 발표한다고 밝혔다.

○ 전세계 의료환경 개선을 목적으로 하는 비영리 조직인 ECRI*는 “환자 안전을 위협하는 첫 번째 위험은 원격접속 시스템 해킹**이다”라고 발표한 바 있다.

* ECRI(Emergency Care Research Institute): 전 세계 의료 환경에서 치료의 안전, 품질 및 비용 효율성 등을 개선하는 활동을 수행하는 비영리 조직

** 병원에 정보시스템을 공급한 업체가 설치한 시스템에서 문제 발생 시, 즉각적인 조치를 위해 허용된 원격 접속 기능을 해킹, 병원 내부에서 해커서버로 정보를 전달하여 정보보안장비 우회

○ 아울러 최근 국내 민간 의료기관에 대한 원격접속 공격이 증가하고 있는 상황이다.

○ 이에 따라 2021년 첫 번째 보고서는 “고도화된 원격접속 공격(RDP터널링)”에 대해 심층 분석하였다.

* RDP(Remote Desktop Protocol) : MS社의 Windows OS의 구성요소로 네트워크를 통해 원격에서 컴퓨터에 접속하여 제어가 가능한 통신 규약

○ 보안장비의 탐지를 우회하여 내부 시스템 제어권 탈취하는 등의 원격접속 공격 방법을 분석하여 공격징후 탐지 및 사전 예방 등의 보안대책을 적용할 수 있도록 하였다.

○ 보고서는 보건복지부 누리집(홈페이지)(www.mohw.go.kr) 및 진료정보침해대응센터* 누리집(www.khcert.or.kr)에서 확인할 수 있다.

* 진료정보 침해사고의 예방 및 대응을 위해 복지부 장관이 위탁한 기관

(現 한국사회보장정보원)

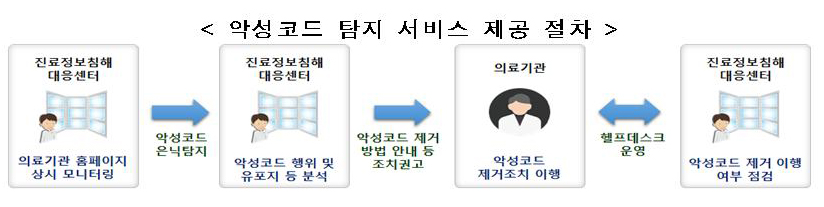

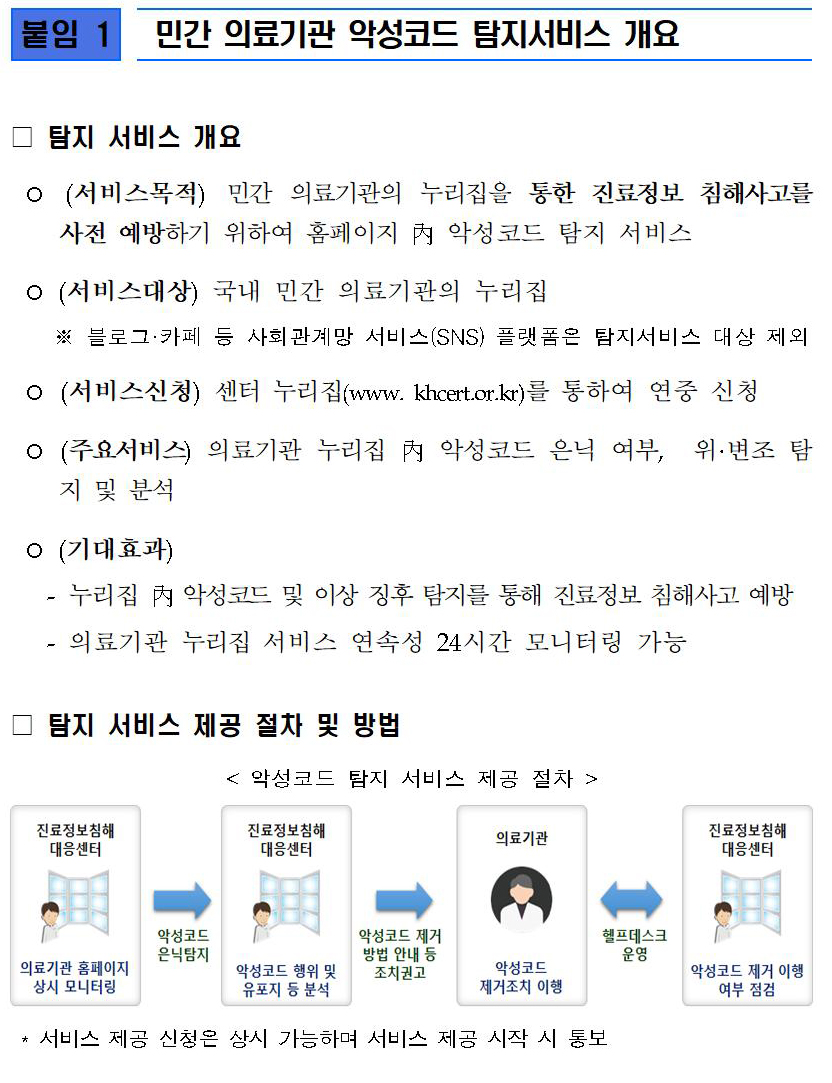

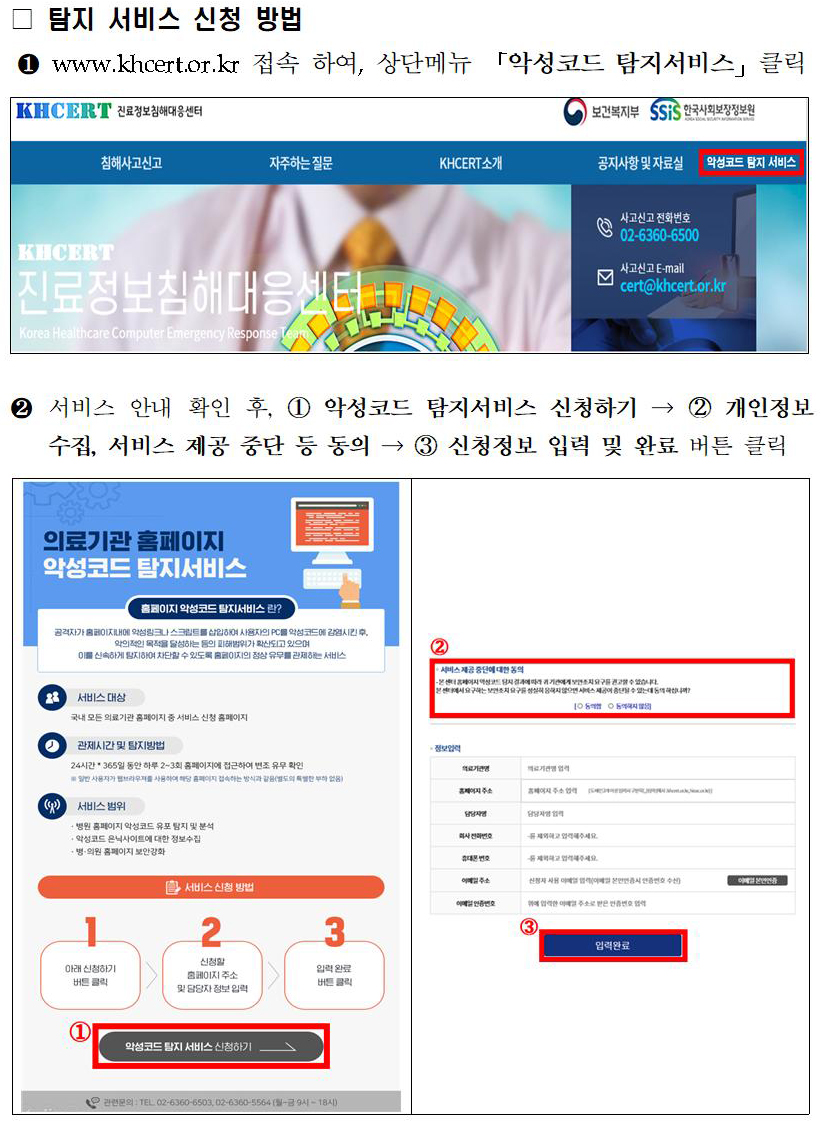

□ 아울러, 민간 의료기관 정보보호를 위하여 지난 2월 1일부터 보건복지부가 무료로 제공하고 있는 민간의료기관 홈페이지 악성코드 탐지 서비스*도 많은 의료기관의 신청을 요청하였다

○ 현재, 313개 의료기관(347개 누리집)을 대상으로 누리집의 모든 화면에 1일 1회 이상 악성코드 삽입 여부를 점검하여 안전을 꾀하고 있다.

□ 보건복지부 박민수 기획조정실장은 “많은 의료기관이 발간된 심층보고서와 누리집(홈페이지) 악성코드 탐지서비스 활용을 통해 정보보호 강화에 협력해 줄 것과 진료정보 보호에 의료기관이 만전을 기해 주시길 당부드린다.”라고 말하였다.

<붙임>

1. 민간의료기관 악성코드 탐지서비스 개요

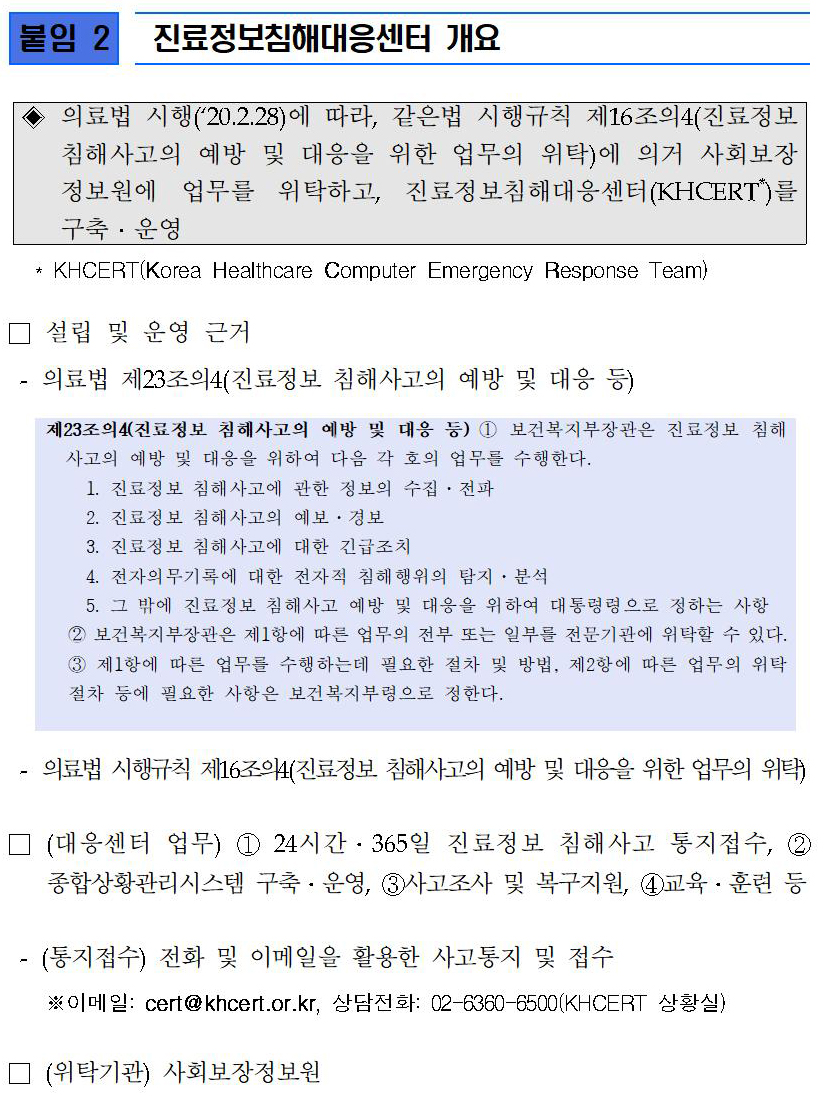

2. 진료정보침해대응센터 개요

<별첨>

1. 원격데스크톱(RDP) 터널링 공격 분석 및 대응방안(요약서)

2. 원격데스크톱(RDP) 터널링 공격 분석 및 대응방안(전체본)

댓글목록

등록된 댓글이 없습니다.